Tu web no carga. O carga pero muestra algo que tú no pusiste. O Google te avisa de que es un sitio peligroso. O tu proveedor de hosting te ha mandado un email diciéndote que han detectado actividad sospechosa.

Sea como sea, el diagnóstico es el mismo: tu WordPress ha sido hackeado.

Lo primero: no entres en pánico. Es más habitual de lo que crees y tiene solución. Lo segundo: actúa rápido, porque cada hora que pasa el atacante puede estar haciendo más daño.

Aquí tienes lo que tienes que hacer, en orden, en las próximas dos horas.

¿Cómo sé que me han hackeado?

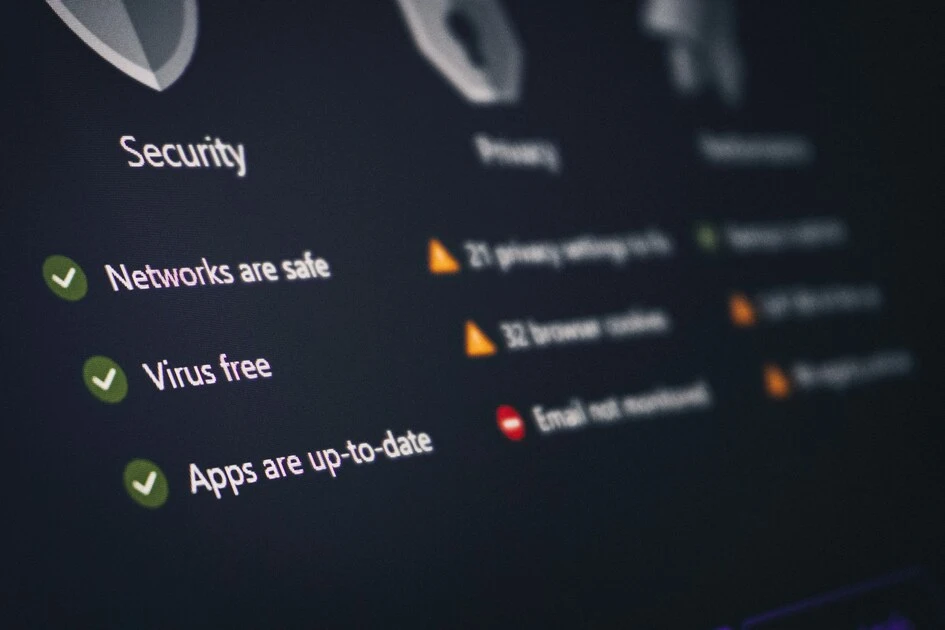

Antes de ponerte en modo crisis, confirma que realmente es un hackeo y no otro problema. Las señales más claras son estas:

- No puedes entrar al panel de administración aunque estés seguro de que la contraseña es correcta

- Tu web redirige a otra página — normalmente de spam, farmacia online o apuestas

- Google muestra un aviso de "sitio peligroso" o "puede contener malware" cuando buscas tu web

- El contenido ha cambiado sin que tú hayas tocado nada — textos, imágenes o enlaces extraños

- Tu hosting te ha avisado de actividad inusual o ha suspendido tu cuenta

- Ves usuarios administradores en WordPress que tú no has creado

Si reconoces alguna de estas señales, sigue leyendo. Si no estás seguro, puedes comprobar tu web en Google Safe Browsing introduciendo la URL.

Por qué han podido entrar

Entender cómo han entrado es importante para no repetir el error. Las causas más habituales son:

Plugins o temas desactualizados. Es la causa número uno. Cuando sale una actualización de seguridad para un plugin, la vulnerabilidad que corrige se hace pública. Los atacantes lo saben y tienen herramientas automatizadas que escanean millones de webs buscando exactamente esa versión vulnerable. Si no actualizas, eres un objetivo fácil.

Contraseña débil o reutilizada. Los ataques de fuerza bruta prueban miles de combinaciones por minuto. Si tu contraseña es "admin123" o la misma que usas en otro sitio que alguna vez fue filtrado, es cuestión de tiempo.

Hosting compartido mal configurado. En un hosting compartido, tu web convive con cientos de otras webs en el mismo servidor. Si una de ellas tiene una vulnerabilidad, puede afectar a las demás.

Plugins o temas descargados de sitios no oficiales. Los temas y plugins "nulled" — versiones pirateadas de software de pago — casi siempre contienen código malicioso. Es la trampa más obvia y la que más gente cae.

Paso a paso: qué hacer ahora mismo

Paso 1 — Activa el modo mantenimiento (primeros 5 minutos)

Antes de hacer nada, pon la web en modo mantenimiento para que los visitantes no vean el problema ni el atacante siga actuando. Desde el panel de hosting puedes suspender temporalmente la web o, si todavía tienes acceso a WordPress, activa un plugin de mantenimiento.

Si no tienes acceso a nada, llama a tu proveedor de hosting y pídeles que suspendan el sitio temporalmente.

Paso 2 — Cambia todas las contraseñas (minutos 5-15)

Cambia ahora mismo, en este orden:

- La contraseña de tu panel de hosting

- La contraseña de tu base de datos (desde el panel de hosting)

- La contraseña de FTP

- Todas las contraseñas de usuarios de WordPress, especialmente los administradores

Usa contraseñas largas y únicas para cada una. Un gestor de contraseñas como Bitwarden (gratuito) te ayuda a gestionarlas.

Paso 3 — Comprueba si tienes copia de seguridad (minutos 15-25)

Aquí es donde se separan los que tienen buenas noticias de los que no. Si tienes backups automáticos recientes, puedes restaurar la web al estado anterior al hackeo y luego aplicar las correcciones. Si no tienes backups... apunta esto para cuando lo soluciones: los backups automáticos diarios no son opcionales.

Comprueba si tu hosting tiene copias de seguridad — muchos proveedores guardan copias de los últimos 7-30 días aunque tú no hayas configurado nada.

Paso 4 — Escanea en busca de malware (minutos 25-50)

Si tienes acceso a WordPress, instala el plugin Wordfence Security (gratuito) y lanza un escaneo completo. Te indicará exactamente qué archivos han sido modificados o infectados.

Si no tienes acceso al panel, pide a tu hosting que hagan un escaneo desde el servidor, o accede por FTP y busca archivos PHP con fechas de modificación recientes en carpetas donde no debería haber código, como /uploads/.

Paso 5 — Limpia o restaura (minutos 50-90)

Tienes dos opciones:

Opción A — Restaurar desde backup: Si tienes una copia limpia reciente, restáurala. Es la opción más rápida y segura. Luego aplica inmediatamente todas las actualizaciones pendientes antes de volver a poner la web online.

Opción B — Limpiar manualmente: Si no tienes backup, tendrás que limpiar los archivos infectados uno a uno. Esto es más complejo — implica reinstalar WordPress limpio, reemplazar temas y plugins desde sus fuentes oficiales, y revisar la base de datos en busca de código inyectado. Si no tienes experiencia técnica, en este punto te recomiendo pedir ayuda profesional.

Paso 6 — Elimina usuarios administradores no autorizados

Ve a WordPress > Usuarios y elimina cualquier cuenta que no hayas creado tú. Los atacantes suelen crear usuarios administradores como puerta trasera para volver a entrar aunque limpies el malware.

Paso 7 — Notifica a Google si aparece como sitio peligroso

Si Google marcó tu web como peligrosa, una vez que esté limpia tienes que pedirle que la revise. Entra en Google Search Console, ve a Seguridad y acciones manuales > Problemas de seguridad y solicita una revisión. Tarda entre 24 y 72 horas.

Y ahora lo más importante: que no vuelva a pasar

Recuperar la web es solo la mitad del trabajo. Si no corriges lo que permitió la entrada, volverá a pasar. Estas son las medidas básicas que todo WordPress debería tener:

Mantén todo actualizado. WordPress, temas y plugins, siempre en la última versión. Si tienes un plugin que lleva meses sin actualizarse, desinstálalo — probablemente está abandonado y es un riesgo.

Backups automáticos diarios. Configúralos ahora mismo si no los tienes. Con un plugin como UpdraftPlus puedes hacer copias automáticas en Google Drive o Dropbox de forma gratuita.

Limita los intentos de acceso. Un plugin como Wordfence o Limit Login Attempts bloquea automáticamente las IPs que intentan entrar por fuerza bruta.

Usa contraseñas fuertes y únicas. Y activa el doble factor de autenticación en tu cuenta de administrador.

Cambia la URL de acceso al panel. Por defecto es /wp-admin — cambiarlo por algo personalizado elimina el 90% de los intentos automatizados.

Elige un hosting de calidad. Un hosting barato en servidor compartido sin medidas de seguridad es un riesgo constante. No es el sitio para ahorrar.

¿Cuándo pedir ayuda profesional?

Si después de seguir estos pasos la web sigue sin funcionar correctamente, sigues viendo comportamientos extraños, o simplemente no tienes el tiempo ni los conocimientos para gestionar esto solo — es el momento de llamar a alguien.

Un hackeo mal limpiado es peor que el hackeo original. El atacante puede haber dejado puertas traseras que no son visibles a simple vista y que le permiten volver a entrar en cualquier momento.

Si necesitas ayuda para recuperar tu web o quieres evitar llegar a esta situación, puedes escribirme desde el formulario de contacto. Te respondo en menos de 24 horas y te digo exactamente qué situación tienes.

¿Tu web está en WordPress y quieres saber si es vulnerable antes de que ocurra algo? Pregúntame por el análisis de vulnerabilidades — es exactamente para esto.